bilgisayar bilimi

-

I. Kendi kendine çoğalırlar.

II. Ağ bağlantısı aracılığı ile bulaşır.

III. Bilgisayarda güvenlik açıkları oluşturur.

Yukarıda verilenlerden hangisi veya hangileri bilgisayar solucanları için doğrudur?A) I ve II B) II ve III C) I ve III

D) Yalnız III E) I, II ve III

-

I. İlk yapılması gereken zorbalık yapan hesabın engellenmesidir.

II. Zorbalık yapan hesap site yönetimine şikayet edilmelidir.

III. Zorbalık yapan hesabın ekran görüntüleri alınarak kanıt toplanmalıdır.

Siber zorbalığa maruz kalındığında yukarıda verilenlerden hangisi veya hangileri uygulanmalıdır?A) I ve II B) II ve III C) I ve III

D) Yalnız II E) I, II ve III

-

Aşağıdakilerden hangisi ticari amaç güden internet sitesi uzantısıdır?

A) .com B) .gov C) .edu D) .org E) .k12

-

I. Sayısal veri

II. Alfanümerik veri

III. Mantıksal veri

Yukarıda verilenlerden hangisi veya hangileri veri türleri arasındadır?A) I ve II B) II ve III C) I ve III

D) I, II ve III E) Yalnız III

-

A) elif 50 B) if 50

C) elif tutar==50: D) else tutar<50>

E) else:

-

Sabit değerler ile ilgili verilen bilgilerden hangisi yanlıştır?

A) Bilgisayarlar problemleri çözmek için süreç boyunca sabit olarak adlandırılan verileri kullanılabilir.

B) "Sabit" olarak tanımlanan veriler problemin çözüm süreci boyunca değişebilen değerlerdir.

C) Sabit değerler sayısal, karakter ya da özel semboller olabilir

D) Bu değerlere bilgisayarın hafızasında bir yer ayrılır.

E) Değerleri asla değişmez

-

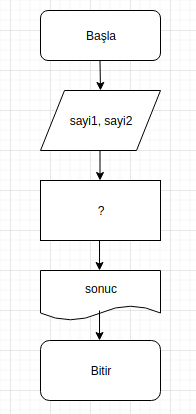

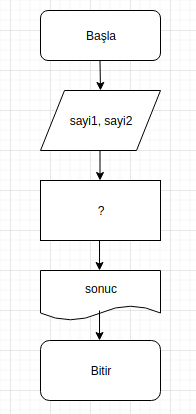

Klavyeden girilen iki sayının toplanması istenmektedir. Programcı aşağıdaki algoritmaya hazırlamıştır.

Buna göre soru işareti ile gösterilen yere hangisi getirilmelidir?A) sonuc = sayi1 + sayi 2

B) sayi1= sayi1 + sayi2

C) (sayi1 + sayi2) = sonuc

D) sonuc = ((sayi1) + (sayi2))

E) sonuc = sonuc - sayi1 + sayi2

-

Programlamada hata ayıklama ile ilgili olarak;

I. Hesaplanması mümkün olmayan işlemler çalışma zamanı hatalarını oluşturur.

II. Mantıksal hataların bulunması diğer hatalara göre daha kolaydır.

III. Programlama dilleri için söz dizimi, yoruma açık olmamalıdır.

verilenlerden hangisi veya hangileri doğrudur?A) Yalnız I B) I ve II C) II ve III

D) I ve III E) I, II ve III

-

Yapılacak bir işlemi ya da hesaplamayı gerçekleştirmek için birbirini izleyen komut ya da yönergelerden oluşan yapıya program denir.

Buna göre aşağıdakilerden hangisi programın süreçlerinden biri değildir?A) Girdi B) Matematik C) Geometri

D) Tekrarlama E) Çıktı

-

I. Yönergeler, simgelerin içine yazılmalıdır.

II. Simgeler, içeriğindeki yazının rahatça okunacağı kadar büyük olmalıdır.

III. Akış şeması sayfanın başında başlar ve sonuna doğru gider.

Akış şeması oluşturulurken yukarıda verilenlerden hangisine veya hangilerine dikkat etmek gerekmektedir?A) I ve II B) II ve III C) I ve III

D) I, II ve III E) Yalnız I

-

Akış şeması ile ilgili aşağıda verilen bilgilerden hangisi doğru değildir?

A) Problem çözümünün başlangıçtan bitişine kadar olan süreci gösterir.

B) Akış şeması içerisindeki her bir simge, algoritmadaki bir işlemi ifade eder.

C) İşlemler yalnızca tek yönlüdür.

D) Karar kutuslarından-simgelerinden iki farklı ok çıkar.

E) Kodlama için vazgeçilmez bir problem çözüm aracıdır.

-

Aşağıdakilerden hangisi GSÇ çizelgesinin bölümlerinden biri değildir?

A) Girdi B) Kontrol

C) Süreç D) Modül Referansı

E) Çıktı

-

Problem analiz çizelgesinde; ifade ve eşitlikler listesi, sıralama, arama, hesaplama gibi adımların yapıldığı süreç hangisidir?

A) Eldeki veri süreci

B) Beklenen sonuç süreci

C) Problemin çözüm süreci

D) Çözüm seçenekleri süreci

E) Deneme süreci

-

Aşağıdakilerden hangisi problem çözme sürecini destekleyen bazı düzenleme araçları arasında değildir?

A) Problem analiz çizelgesi

B) Algoritmalar

C) Akış şemaları

D) GSÇ

E) Etkileşimli İletişim

-

Aşağıdaki web site adreslerinden hangisi devlete ait bir kurumun sitesidir?

A) www.hepsiburada.com B) www.tema.org

C) www.meb.gov.tr D) www.bilgeis.net

E) www.trendyol.com

-

Parolanın güvenliği açısından, aşağıdaki kurallara dikkat edilmelidir:

1-Parolanın başkalarıyla paylaşılmaması son derece önemlidir.

2- Parolalar, basılı ya da elektronik olarak hiçbir yerde saklanmamalıdır.

3-Başta e-posta adresinin parolası olmak üzere farklı bilişim sistemleri ve hizmetler için aynı parolanın kullanılmaması gerekir.

Yukarıda bilgilerden doğru olanlar hangi şıkta verilmiştir?A) Yalnız 1 B) Hepsi C) Yalnız 3 D) 2,3 E) Yalnız 2

-

Aşağıdaki değişken isimlerinden yanlış olan hangisidir?

A) okul_no B) Tcno

C) telefon: D) adsoyad

E) AdSoyad

-

Aşağıdaki fonksiyonlardan hangisi 100 sayısının karekökünü alır?

A) Abs(100) B) Right(100,2) C) Length(100)

D) Sqrt(100) E) Mod(100)

-

Aşağıdaki parolalardan en güvenli olanı hangisidir?

A) 2223692325 B) cemgur2001

C) melisayener1905 D) !5m@!l19t085

E) sifre123

-

Kötü niyetli programların çalışması için kullanıcının izin vermesi ya da kendi isteği ile kurması gerektiği için bunlara …………….denmektedir. Saldırganların bilişim sistemi üzerinde tam yetki ile istediklerini yapmalarına izin verir. İlk olarak güvenlik yazılımlarını devre dışı bırakarak saldırganların bilişim sisteminin tüm kaynaklarına, programlarına ve dosyalarına erişmesine olanak sağlar. Güvensiz sitelerden indirilen dosyalar, tanınmayan kişilerden gelen e-postalar ya da taşınabilir bellekler aracılığı ile yayılabilir.

Yukarıda boş bırakılan yere aşağıdakilerden hangisi gelmelidir?A) Virüs B) Truva atı C) Tehdit

D) Program E) App

-

x=30, y=60, z=(y-10)

Yukarıdaki değişkenlerin içindeki değerlerin toplamını bulan ve sonucun kaç basamaklı olduğunu bulan fonksiyon aşağıdakilerden hangisidir?A) Abs(Right(sum(x,y,z,),1)) B) integer(sum(x,y,z,))

C) Length(sum(x,y,z)) D) mid(average(x,y,z),1,2)

E) string(avarage(x,y,z))

-

Aşağıdakilerden hangisi zararlı programlara karşı alınacak tedbirlerden değildir?

A) Bilgisayara antivirüs ve İnternet güvenlik programları kurularak bu programların sürekli güncel tutulmaları sağlanmalıdır.

B) Tanınmayan/güvenilmeyen e-postalar ve ekleri kesinlikle açılmamalıdır.

C) Ekinde şüpheli bir dosya olan e-postalar açılmamalıdır. Örneğin resim.jpg.exe isimli dosya bir resim dosyası gibi görünse de uzantısı exe olduğu için uygulama dosyasıdır.

D) Bilgisayarın internete bağlantısını kesmek.

E) Bilgisayara bağlanan usbileri kontrol etmek

-

Aşağıdaki şıklarda kullanılan operatörlerden hangisi programda sonuç olarak False döndürür?

A)7==7 B) 5<7 C) 8 <= 9 D) 9==10 E) 13 >= 4

-

Aşağıdaki şıklarda kullanılan operatörlerden hangisi programda sonuç olarak True döndürür?

A) 5<>7 B) 78<7 C) 8 == 9 D) 9=10 E) 5 > 12

-

Aşağıdaki şıklarda bulunan karşılaştırmalardan hangisinde sonuç olarak dönecek olan True/False eşleştirmesi doğru verilmiştir?

A) 5<7 AND 4<5 => FALSE B) 1<0 OR 4<5 => FALSE

C) 3==3 AND 4<=4 => TRUE D) 4<>5 OR 2<7 => FALSE

E) 9 > 12 => TRUE

-

Problem çözme sürecimiz, bilgisayarın iletişim kurma yöntemi ile şekillenir. Algoritma, bilgisayara hangi işlemi hangi sırada yapması gerektiğini söyleyen yönergeler bütünüdür. …………………. ise algoritmanın görsel gösterimidir.

Yukarıdaki paragrafta boş bırakılan yere aşağıdakilerden hangisi gelecektir?A) Operatör B) Değişken C) Akış Şeması

D) Kod E) App

bilgisayar bilimi CEVAPLARI

-

I. Kendi kendine çoğalırlar.

II. Ağ bağlantısı aracılığı ile bulaşır.

III. Bilgisayarda güvenlik açıkları oluşturur.

Yukarıda verilenlerden hangisi veya hangileri bilgisayar solucanları için doğrudur?A) I ve II B) II ve III C) I ve III

D) Yalnız III E) I, II ve III -

I. İlk yapılması gereken zorbalık yapan hesabın engellenmesidir.

II. Zorbalık yapan hesap site yönetimine şikayet edilmelidir.

III. Zorbalık yapan hesabın ekran görüntüleri alınarak kanıt toplanmalıdır.

Siber zorbalığa maruz kalındığında yukarıda verilenlerden hangisi veya hangileri uygulanmalıdır?A) I ve II B) II ve III C) I ve III

D) Yalnız II E) I, II ve III -

Aşağıdakilerden hangisi ticari amaç güden internet sitesi uzantısıdır?

A) .com B) .gov C) .edu D) .org E) .k12

-

I. Sayısal veri

II. Alfanümerik veri

III. Mantıksal veri

Yukarıda verilenlerden hangisi veya hangileri veri türleri arasındadır?A) I ve II B) II ve III C) I ve III

D) I, II ve III E) Yalnız III -

A) elif 50 B) if 50

C) elif tutar==50: D) else tutar<50>

E) else: -

Sabit değerler ile ilgili verilen bilgilerden hangisi yanlıştır?

A) Bilgisayarlar problemleri çözmek için süreç boyunca sabit olarak adlandırılan verileri kullanılabilir.

B) "Sabit" olarak tanımlanan veriler problemin çözüm süreci boyunca değişebilen değerlerdir.

C) Sabit değerler sayısal, karakter ya da özel semboller olabilir

D) Bu değerlere bilgisayarın hafızasında bir yer ayrılır.

E) Değerleri asla değişmez -

Klavyeden girilen iki sayının toplanması istenmektedir. Programcı aşağıdaki algoritmaya hazırlamıştır.

Buna göre soru işareti ile gösterilen yere hangisi getirilmelidir?A) sonuc = sayi1 + sayi 2

B) sayi1= sayi1 + sayi2

C) (sayi1 + sayi2) = sonuc

D) sonuc = ((sayi1) + (sayi2))

E) sonuc = sonuc - sayi1 + sayi2 -

Programlamada hata ayıklama ile ilgili olarak;

I. Hesaplanması mümkün olmayan işlemler çalışma zamanı hatalarını oluşturur.

II. Mantıksal hataların bulunması diğer hatalara göre daha kolaydır.

III. Programlama dilleri için söz dizimi, yoruma açık olmamalıdır.

verilenlerden hangisi veya hangileri doğrudur?A) Yalnız I B) I ve II C) II ve III

D) I ve III E) I, II ve III -

Yapılacak bir işlemi ya da hesaplamayı gerçekleştirmek için birbirini izleyen komut ya da yönergelerden oluşan yapıya program denir.

Buna göre aşağıdakilerden hangisi programın süreçlerinden biri değildir?A) Girdi B) Matematik C) Geometri

D) Tekrarlama E) Çıktı -

I. Yönergeler, simgelerin içine yazılmalıdır.

II. Simgeler, içeriğindeki yazının rahatça okunacağı kadar büyük olmalıdır.

III. Akış şeması sayfanın başında başlar ve sonuna doğru gider.

Akış şeması oluşturulurken yukarıda verilenlerden hangisine veya hangilerine dikkat etmek gerekmektedir?A) I ve II B) II ve III C) I ve III

D) I, II ve III E) Yalnız I -

Akış şeması ile ilgili aşağıda verilen bilgilerden hangisi doğru değildir?

A) Problem çözümünün başlangıçtan bitişine kadar olan süreci gösterir.

B) Akış şeması içerisindeki her bir simge, algoritmadaki bir işlemi ifade eder.

C) İşlemler yalnızca tek yönlüdür.

D) Karar kutuslarından-simgelerinden iki farklı ok çıkar.

E) Kodlama için vazgeçilmez bir problem çözüm aracıdır. -

Aşağıdakilerden hangisi GSÇ çizelgesinin bölümlerinden biri değildir?

A) Girdi B) Kontrol

C) Süreç D) Modül Referansı

E) Çıktı -

Problem analiz çizelgesinde; ifade ve eşitlikler listesi, sıralama, arama, hesaplama gibi adımların yapıldığı süreç hangisidir?

A) Eldeki veri süreci

B) Beklenen sonuç süreci

C) Problemin çözüm süreci

D) Çözüm seçenekleri süreci

E) Deneme süreci -

Aşağıdakilerden hangisi problem çözme sürecini destekleyen bazı düzenleme araçları arasında değildir?

A) Problem analiz çizelgesi

B) Algoritmalar

C) Akış şemaları

D) GSÇ

E) Etkileşimli İletişim -

Aşağıdaki web site adreslerinden hangisi devlete ait bir kurumun sitesidir?

A) www.hepsiburada.com B) www.tema.org

C) www.meb.gov.tr D) www.bilgeis.net

E) www.trendyol.com -

Parolanın güvenliği açısından, aşağıdaki kurallara dikkat edilmelidir:

1-Parolanın başkalarıyla paylaşılmaması son derece önemlidir.

2- Parolalar, basılı ya da elektronik olarak hiçbir yerde saklanmamalıdır.

3-Başta e-posta adresinin parolası olmak üzere farklı bilişim sistemleri ve hizmetler için aynı parolanın kullanılmaması gerekir.

Yukarıda bilgilerden doğru olanlar hangi şıkta verilmiştir?A) Yalnız 1 B) Hepsi C) Yalnız 3 D) 2,3 E) Yalnız 2

-

Aşağıdaki değişken isimlerinden yanlış olan hangisidir?

A) okul_no B) Tcno

C) telefon: D) adsoyad

E) AdSoyad -

Aşağıdaki fonksiyonlardan hangisi 100 sayısının karekökünü alır?

A) Abs(100) B) Right(100,2) C) Length(100)

D) Sqrt(100) E) Mod(100) -

Aşağıdaki parolalardan en güvenli olanı hangisidir?

A) 2223692325 B) cemgur2001

C) melisayener1905 D) !5m@!l19t085

E) sifre123 -

Kötü niyetli programların çalışması için kullanıcının izin vermesi ya da kendi isteği ile kurması gerektiği için bunlara …………….denmektedir. Saldırganların bilişim sistemi üzerinde tam yetki ile istediklerini yapmalarına izin verir. İlk olarak güvenlik yazılımlarını devre dışı bırakarak saldırganların bilişim sisteminin tüm kaynaklarına, programlarına ve dosyalarına erişmesine olanak sağlar. Güvensiz sitelerden indirilen dosyalar, tanınmayan kişilerden gelen e-postalar ya da taşınabilir bellekler aracılığı ile yayılabilir.

Yukarıda boş bırakılan yere aşağıdakilerden hangisi gelmelidir?A) Virüs B) Truva atı C) Tehdit

D) Program E) App -

x=30, y=60, z=(y-10)

Yukarıdaki değişkenlerin içindeki değerlerin toplamını bulan ve sonucun kaç basamaklı olduğunu bulan fonksiyon aşağıdakilerden hangisidir?A) Abs(Right(sum(x,y,z,),1)) B) integer(sum(x,y,z,))

C) Length(sum(x,y,z)) D) mid(average(x,y,z),1,2)

E) string(avarage(x,y,z)) -

Aşağıdakilerden hangisi zararlı programlara karşı alınacak tedbirlerden değildir?

A) Bilgisayara antivirüs ve İnternet güvenlik programları kurularak bu programların sürekli güncel tutulmaları sağlanmalıdır.

B) Tanınmayan/güvenilmeyen e-postalar ve ekleri kesinlikle açılmamalıdır.

C) Ekinde şüpheli bir dosya olan e-postalar açılmamalıdır. Örneğin resim.jpg.exe isimli dosya bir resim dosyası gibi görünse de uzantısı exe olduğu için uygulama dosyasıdır.

D) Bilgisayarın internete bağlantısını kesmek.

E) Bilgisayara bağlanan usbileri kontrol etmek -

Aşağıdaki şıklarda kullanılan operatörlerden hangisi programda sonuç olarak False döndürür?

A)7==7 B) 5<7 C) 8 <= 9 D) 9==10 E) 13 >= 4

-

Aşağıdaki şıklarda kullanılan operatörlerden hangisi programda sonuç olarak True döndürür?

A) 5<>7 B) 78<7 C) 8 == 9 D) 9=10 E) 5 > 12

-

Aşağıdaki şıklarda bulunan karşılaştırmalardan hangisinde sonuç olarak dönecek olan True/False eşleştirmesi doğru verilmiştir?

A) 5<7 AND 4<5 => FALSE B) 1<0 OR 4<5 => FALSE

C) 3==3 AND 4<=4 => TRUE D) 4<>5 OR 2<7 => FALSE

E) 9 > 12 => TRUE -

Problem çözme sürecimiz, bilgisayarın iletişim kurma yöntemi ile şekillenir. Algoritma, bilgisayara hangi işlemi hangi sırada yapması gerektiğini söyleyen yönergeler bütünüdür. …………………. ise algoritmanın görsel gösterimidir.

Yukarıdaki paragrafta boş bırakılan yere aşağıdakilerden hangisi gelecektir?A) Operatör B) Değişken C) Akış Şeması

D) Kod E) App

Verilen ifadeleri incelediğimizde: I. Kendi kendine çoğalırlar: Bilgisayar solucanları, kendiliğinden yayılma özelliğine sahiptir ve çoğalabilirler. II. Ağ bağlantısı aracılığı ile bulaşır: Bilgisayar solucanları, ağ bağlantıları kullanarak diğer bilgisayarlara bulaşabilirler. III. Bilgisayarda güvenlik açıkları oluşturur: Bilgisayar solucanları, bilgisayar sistemlerinde güvenlik açıkları oluşturabilirler. Bu açıklamalara göre, doğru cevap E) I, II ve III olmalıdır.

Siber zorbalığa maruz kalındığında: I. İlk yapılması gereken zorbalık yapan hesabın engellenmesidir: Zorbalık yapan hesap, kullanıcının kontrolü dışına çıkarılmalıdır. II. Zorbalık yapan hesap site yönetimine şikayet edilmelidir: Olayı platform yönetimine bildirmek, gerekli önlemlerin alınmasını sağlar. III. Zorbalık yapan hesabın ekran görüntüleri alınarak kanıt toplanmalıdır: Zorbalıkla ilgili kanıtlar toplanmalı, ileride gerekebilecek durumlar için saklanmalıdır. Bu açıklamalara göre, doğru cevap E) I, II ve III olmalıdır.

Ticari amaç güden internet siteleri genellikle ".com" uzantısını kullanırlar. ".com" uzantısı "komersiyel" anlamına gelir ve genellikle ticari faaliyetlerde bulunan şirketler, işletmeler veya ticari kuruluşlar tarafından tercih edilir. Diğer uzantılar da farklı amaçlar için kullanılır: - .gov: Hükümet ve devlet kuruluşları için - .edu: Eğitim kurumları için - .org: Genellikle kar amacı gütmeyen organizasyonlar için - .k12: Amerika Birleşik Devletleri'nde ilkokul ve ortaokul düzeyindeki eğitim kurumları için Doğru cevap A) .com olmalıdır.

Verlen ifadeleri incelediğimizde: I. Sayısal veri: Sayılarla ifade edilen verilerdir. II. Alfanümerik veri: Harf ve rakamların karışımı olarak ifade edilen verilerdir. III. Mantıksal veri: Doğru (true) veya yanlış (false) değerlerini içeren verilerdir. Bu açıklamalara göre, veri türleri arasında bulunan ifadeler: I ve II: Sayısal veri ve alfanümerik veri II ve III: Alfanümerik veri ve mantıksal veri I ve III: Sayısal veri ve mantıksal veri I, II ve III: Sayısal veri, alfanümerik veri ve mantıksal veri Doğru cevap D) I, II ve III olmalıdır.

Görseldeki kod parçası Python programlama dilinde yazılmıştır. Kodun amacı, "tutar" adlı bir değişkenin değerine göre bir karar yapısı oluşturmak ve ekrana bir çıktı vermektedir. Şimdi seçenekleri inceleyelim: A) `elif 50`: "elif" ifadesi bir koşul yapısıdır ve ardından bir koşul belirtilmelidir. Ancak burada sadece bir sayı bulunmaktadır, geçerli bir koşul ifadesi değildir. B) `if 50`: "if" ifadesi de bir koşul yapısıdır, ancak sadece bir sayı verilmiş, geçerli bir koşul belirtilmemiştir. C) `elif tutar==50:`: Doğru seçenek gibi görünüyor, çünkü "tutar" değişkeninin 50'ye eşit olup olmadığını kontrol ediyor. D) `else tutar<50>`: "else" ifadesi bir koşul yapısı değil, bir alternatif durumu belirtir. Ayrıca `<` ve `>` işaretleri koşullu ifadelerde kullanılmaz. E) `else:`: Bu ifade bir alternatif durumu belirtir ve doğru seçenek gibi görünüyor.

Sorunun cevap anahtarı "B) 'Sabit' olarak tanımlanan veriler problemin çözüm süreci boyunca değişebilen değerlerdir."dir. Çözüm açıklaması olarak, 'sabit' terimi, belirli bir program veya işlem sırasında değeri değişmeyen verileri ifade ederken, bu soruda yer alan B seçeneği doğru değil. Sabit değerler, programın çalışması sırasında değişmeyen değerler olarak kabul edilir ve E seçeneği doğru cevaptır.

Sorunun cevap anahtarı "A) sonuc = sayi1 + sayi2"dir. Algoritma, iki sayının toplamını hesaplayıp sonucu "sonuc" değişkenine atamalıdır. Bu nedenle, doğru ifade "sonuc = sayi1 + sayi2" olmalıdır. Diğer seçeneklerdeki ifadeler ya yanlış semantik anlam taşıyor ya da gereksiz ek işlemler içeriyor.

Doğru cevap "D) I ve III"dir. I. Hesaplanması mümkün olmayan işlemler veya geçerli olmayan veriler çalışma zamanı hatalarına neden olabilir. III. Programlama dilleri için söz dizimi, dilin doğru bir şekilde anlaşılması ve yorumlanabilmesi için önemlidir. Yoruma açıklık veya kapalılık söz diziminin sağlıklı anlaşılmasına yardımcı olur. Bu bilgiler doğrultusunda, doğru cevap D seçeneğidir.

Verilen açıklamada, bir programın temel süreçlerinden bahsedilmektedir. Programlar genellikle girdi alır, matematiksel işlemler gerçekleştirir, belirli hesaplamaları yapar, tekrarlayan işlemleri yönetir ve çıktı üretir. Ancak, "Geometri" programın temel süreçlerinden biri değildir. Geometri genellikle matematiksel işlemlerle ilişkilendirilse de, programın temel adımları arasında yer almaz.

Verilen açıklamalarda, akış şeması oluşturulurken dikkat edilmesi gereken temel ilkeler yer almaktadır. Yönergelerin simgelerin içine yazılması (I), simgelerin içeriğindeki yazının rahatça okunacak kadar büyük olması (II) ve akış şemasının sayfanın başından başlayıp sonuna doğru gitmesi (III) gibi ilkeler akış şemasının düzgün ve anlaşılır bir şekilde oluşturulmasını sağlar.

Sorunun cevap anahtarı "C) İşlemler yalnızca tek yönlüdür."dir. Akış şemasındaki işlemler yalnızca tek yönlü olmak zorunda değildir, çünkü farklı akışlar veya döngüler nedeniyle işlemler farklı yollarla birbirine bağlanabilir. Diğer ifadeler doğru bilgiler içeriyor.

GSÇ (Girdi, Süreç, Çıktı) çizelgesi, bilgisayar programlarının işleyişini ve akışını göstermek için kullanılan bir modeldir. GSÇ çizelgesi üç ana bölümden oluşur: Girdi (Input), Kontrol (Control) ve Çıktı (Output). Verilen seçenekler arasında GSÇ çizelgesinin bölümlerinden biri olmayan "Kontrol" seçeneği doğru cevaptır.

Sorunun cevap anahtarı "C) Problemin çözüm süreci"dir. Problem analiz çizelgesi, bir problemi çözmek için yapılması gereken adımları içerir. Bu adımlar, ifade ve eşitlikler listesi, sıralama, arama, hesaplama gibi işlemleri içerir. Dolayısıyla, doğru cevap "C) Problemin çözüm süreci"dir.

Problem çözme sürecini destekleyen araçlar, problemin analiz edilmesi, çözümün tasarlanması, uygulanması ve değerlendirilmesi aşamalarını kolaylaştırmak için kullanılır. Verilen seçenekler arasında "Etkileşimli İletişim" problem çözme sürecini destekleyen bir düzenleme aracı değildir. Diğer seçenekler (problem analiz çizelgesi, algoritmalar, akış şemaları ve GSÇ) problem çözme sürecini destekleyen araçlardır.

Devlete ait bir kurumun web sitesi, genellikle ".gov.tr" uzantılıdır. Bu nedenle www.meb.gov.tr adresi Milli Eğitim Bakanlığına aittir ve devlete ait bir kurumun web sitesidir. Diğer seçeneklerde verilen web siteleri özel sektöre veya sivil toplum kuruluşlarına aittir.

Sorunun cevap anahtarı ve çözüm açıklaması şu şekildedir: Verilen metinde parola güvenliği ile ilgili üç kural belirtilmiştir. Bunlar: 1. Parolanın başkalarıyla paylaşılmaması son derece önemlidir. 2. Parolalar, basılı ya da elektronik olarak hiçbir yerde saklanmamalıdır. 3. Başta e-posta adresinin parolası olmak üzere farklı bilişim sistemleri ve hizmetler için aynı parolanın kullanılmaması gerekir.

Doğru cevap C) telefon: adresidir. Değişken isimlerinin genellikle belirli kurallara uygun olması gerekir. Bu kurallara uymayan isimler hatalara neden olabilir. İşte bu soruda verilen değişken isimlerinin analizi: A) okul_no: Doğru, değişken ismi anlamlı ve düzgün yazılmış. B) Tcno: Doğru, değişken ismi anlamlı ve düzgün yazılmış. C) telefon: Yanlış, burada gereksiz ":" işareti var ve değişken ismi küçük harfle başlamalıdır. D) adsoyad: Doğru, değişken ismi anlamlı ve düzgün yazılmış. E) AdSoyad: Doğru, değişken ismi anlamlı ve düzgün yazılmış.

100 sayısının karekökünü almak için kullanılan fonksiyon "Sqrt" (Karekök) fonksiyonudur. Bu fonksiyon, bir sayının karekökünü bulmak için kullanılır. Dolayısıyla, doğru cevap D seçeneği olan "Sqrt(100)" olmalıdır. Diğer seçenekler, 100 sayısının karekökünü bulmak için uygun değildir. Örneğin, A seçeneği "Abs(100)" sadece 100'ün mutlak değerini alır ve karekök değil. B seçeneği "Right(100,2)" 100 sayısının sağdan 2 karakterini alır ve yine karekök değil. C seçeneği "Length(100)" ise 100 sayısının uzunluğunu ölçer, bu da karekök değil. E seçeneği "Mod(100)" ise 100 sayısının başka bir sayıya bölünmesinden kalanı hesaplar, yine karekök değil.

En güvenli parola D) !5m@!l19t085'dir. - Bir güvenli parola, karmaşık karakterler içermeli ve tahmin edilmesi zor olmalıdır. - Parola B) cemgur2001 basit bir kelime ve tarih kombinasyonundan oluşuyor, bu nedenle kolayca tahmin edilebilir. - Parola C) melisayener1905, bir kişinin adı ve tarihi içeriyor, bu da kolayca tahmin edilebilir. - Parola E) sifre123 oldukça basit ve yaygın bir parola türüdür, en zayıf seçenektir. - Parola A) 2223692325 ise karmaşık gibi görünse de, sadece rakamlardan oluştuğu ve tekrar eden rakamları içerdiği için yine güvenli değildir. - Parola D) !5m@!l19t085, büyük harf, küçük harf, rakam ve sembollerden oluşan karmaşık bir paroladır ve en güvenli seçenektir.

Boş bırakılan yere A) Virüs gelmelidir. - Parçada kötü niyetli programlarla ilgili açıklamalar yapılmıştır. - İlk cümlede kötü niyetli programların kullanıcı izni veya kendi kurulumu gerektiği belirtilmiştir. - İkinci cümlede bu tür programlara tam yetki verdiği ve güvenlik yazılımlarını devre dışı bırakarak saldırganların bilişim sistemine erişim sağladığı ifade edilmektedir. - Bu tanım en çok virüslerle uyumlu olduğu için boşluğa "Virüs" kelimesi gelmelidir.

Doğru cevap A) Abs(Right(sum(x, y, z), 1)) olmalıdır. - İlk olarak, x, y ve z'nin değerlerini topluyoruz: x + y + z = 30 + 60 + (60 - 10) = 80. - Elde edilen toplam, 80'dir. - Sağdaki fonksiyonlar sırasıyla aşağıdaki işlemleri gerçekleştirir: 1. sum(x, y, z): Değişkenlerin toplamını hesaplar, yani 80'i verir. 2. Right(sum(x, y, z), 1): Toplamın sağdan bir basamağını alır, yani 0'ı verir. 3. Abs(Right(sum(x, y, z), 1)): Bu işlem, sonucu her zaman pozitif bir değer olarak döndürür, yani 0'ı verir. - Sonuç olarak, işlem sonucu olan 0'ın basamak sayısı 1'dir.

Bu sorunun cevap anahtarı D) Bilgisayarın internete bağlantısını kesmek değildir. Zararlı programlara karşı alınacak tedbirler arasında internet bağlantısını kesmek yerine güncel antivirüs ve güvenlik programları kullanmak, güvensiz e-postaları açmamak, şüpheli dosyaları açmamak, USB sürücüleri kontrol etmek gibi önlemler bulunur. İnternet bağlantısını kesmek, bilgisayarın işlevselliğini büyük ölçüde sınırlar ve bu genellikle zararlı programlarla başa çıkmak için gereken yaygın bir tedbir değildir.

Bu sorunun cevap anahtarı D) 9==10'dur. Karşılaştırma operatörleri kullanılarak yapılan karşılaştırmalarda eğer iki değer birbirine eşit değilse (False), bu operatör False sonucunu döndürür. Diğer seçenekler, karşılaştırma operatörlerini kullanarak doğru karşılaştırmaları temsil eder ve True sonucunu döndürür.

Sorunun cevap anahtarı ve çözüm açıklaması şu şekildedir: Doğru Cevap: A) 5<>7 Verilen şıklar arasında, programda sonuç olarak True döndüren operatör "<>" operatörüdür. Bu operatör "eşit değil" anlamına gelir. Dolayısıyla, A seçeneği olan "5<>7" ifadesi, 5 ile 7'nin eşit olmadığını ifade eder ve sonuç olarak True döner. Diğer şıklar yanlış sonuçlar üretir: - B seçeneği "78<7" ifadesi yanlıştır, çünkü 78, 7'den küçük değildir. - C seçeneği "8 == 9" ifadesi yanlıştır, çünkü 8 ile 9 eşit değildir. - D seçeneği "9=10" ifadesi hatalıdır, çünkü eşitlik operatörü "=" yerine "==" kullanılmalıdır. - E seçeneği "5 > 12" ifadesi yanlıştır, çünkü 5, 12'den büyük değildir.

Sorunun cevap anahtarı ve çözüm açıklaması şu şekildedir: Doğru Cevap: C) 3==3 AND 4<=4 => TRUE Verilen şıklarda, sonuç olarak dönecek olan True/False eşleştirmesini doğru veren ifade C seçeneğinde yer almaktadır. C seçeneği "3==3 AND 4<=4" ifadesini içerir. Bu ifade, her iki karşılaştırma da doğru olduğu için sonuç olarak True döner. Yani, 3 eşittir 3 ve 4 4'ten küçük veya eşittir, her ikisi de doğru olduğundan ifade True'dur. Diğer seçeneklerdeki ifadeler yanlış sonuçlar üretir: - A seçeneği "5<7 AND 4<5" ifadesi, 5 7'den küçük ve 4 5'ten küçük olduğu için sonuç False'dur. - B seçeneği "1<0 OR 4<5" ifadesi, her iki karşılaştırma da yanlış olduğu için sonuç False'dur. - D seçeneği "4<>5 OR 2<7" ifadesi, her iki karşılaştırma da doğru olduğu için sonuç True'dur, ancak bu ifade yanlış sonuç olarak verilmiştir. - E seçeneği "9 > 12" ifadesi, 9'un 12'den büyük olmadığı için sonuç False'dur.

Paragrafta, algoritmanın görsel gösterimi ifade edilmektedir. Bu tanıma en uygun terim "Akış Şeması"dır. Akış şeması, algoritmanın adımlarını ve işlemlerini görsel olarak temsil eden bir diyagramdır. Diğer seçenekler, bu tanıma uymaz. Örneğin, operatörler ve değişkenler algoritmanın içeriğini temsil ederken, akış şeması algoritmanın görsel bir temsilidir.

Yorum Bırak

bilgisayar bilimi Detayları

bilgisayar bilimi 28 kere indirildi. Bu sınav Zor derecede zorluktadır. Sınav zorluk derecesi sınavı oluşturan soruların istatistikleri alınarak oluşturulmuştur. Toplamda 26 sorudan oluşmaktadır. Sınav soruları aşağıda verilen kazanımları ölçecek şekilde hazırlanmıştır. 10 Mart 2022 tarihinde eklenmiştir. Bu sınavı şimdiye kadar 0 kullanıcı beğenmiş. Bu sınavı çözerek başarınızı artırmak için bilgisayar bilimi Testini Çöz tıklayın. bilgisayar bilimi yazılı sınavına henüz hiç yorum yapılmamış. İlk yorum yapan siz olun.bilgisayar bilimi sınavında hangi soru türleri kullanılmıştır?

Bu sınavda verilen soru türleri kullanılmıştır.- Test

bilgisayar bilimi Hangi Kazanımları Kapsıyor?

Bu sınav ve tema ve kazanımlarını kapsamaktadır.- PROBLEM ÇÖZME VE ALGORİTMALAR

- Doğrusal Mantık Yapısı İle Problem Çözme

- Döngü Yapısı İle Problem Çözme

- Farklı Algoritma Uygulamaları

- Karar Yapıları İle Problem Çözme

- Problem Çözme Kavramları ve Yaklaşımlar

- Problem Çözme Süreci

- Problem Çözme Yaklaşımları

- Programlama Yapısı

Ayrıca

Bilgisayar güvenliği ve siber tehditler hakkında temel bilgiye sahip olma yeteneği.

Siber güvenlik ve çevrimiçi tehlikelere karşı önlem alma bilinci.

İnternet siteleri ve uzantılarının amaçları hakkında temel bilgiye sahip olma yeteneği.

Farklı veri türlerini anlama ve ayırt etme yeteneği.

Bilgisayar programlaması ve temel kavramları anlama yeteneklerini ölçmeyi amaçlar.

Çözümüyle, öğrencilerin programlama mantığı ve algoritma oluşturma yetenekleri ölçülmektedir.

Programlamada hata ayıklama ve programlama dilleri konusundaki bilgileri değerlendirilmektedir.

Programlama süreçlerini anlama ve temel adımları ayırt edebilme yeteneği bu soruda ölçülmektedir.

Akış şeması oluştururken temel ilkeleri ve düzenlemeleri yapabilme yeteneği bu soruda ölçülmektedir.

Akış şemaları ve algoritma kavramlarını anlama yetenekleri ölçülmektedir.

GSÇ çizelgesinin bölümlerini tanıyabilme yeteneği bu soruda ölçülmektedir.

Problem çözme aşamalarını ve analizini anlama yetenekleri ölçülmektedir.

Problem çözme sürecini destekleyen araçları tanıyabilme yeteneği bu soruda ölçülmektedir.

İnternet ve web sitelerinin kullanımını anlama.

Bu soru, parola güvenliği ile ilgili temel kuralları anlama yeteneğini test eder.

Değişken isimlerinin düzgün ve anlamlı bir şekilde nasıl olması gerektiğini anlama.

Bu soru, temel matematiksel fonksiyonları ve bu fonksiyonların ne amaçla kullanıldığını anlama yeteneğini test eder.

Güvenli parola seçme becerisi ve siber güvenlik bilinci.

Bilgisayar güvenliği ve kötü niyetli yazılımların tanınması.

Matematiksel işlemler ve fonksiyonların kullanımı.

Bilgisayar güvenliği önlemleri hakkında bilgi sahibi olma.

Karşılaştırma operatörlerini kullanarak ifadeleri değerlendirme ve karşılaştırma.

Bu soru, karşılaştırma operatörlerini ve bu operatörlerin nasıl kullanılacağını anlama yeteneğini test eder.

Bu soru, mantıksal operatörleri ve karşılaştırmaları doğru bir şekilde anlama ve değerlendirme yeteneğini test eder.

Bu soru, problem çözme ve algoritmaların görsel temsili kavramlarını anlama yeteneğini test eder.

etiketlerini kapsamaktadır.Hangi kategoriye ait?

bilgisayar bilimi sınavı 9.Sınıf kategorisinin Bilgisayar Bilimi alt kategorisinin, 1 dönemine ait.bilgisayar bilimi Testi İstatistikleri

Bu sınav 29 kere çözüldü. Sınava kayıtlı tüm sorulara toplamda 160 kere doğru, 119 kere yanlış cevap verilmiş.bilgisayar bilimi Sınavını hangi formatta indirebilirim?

bilgisayar bilimi sınavını .pdf veya .docx olarak ücretsiz indirebilirsiniz. Bunun yanında sistem üzerinden doğrudan yazdırabilirsiniz. Veya öğretmen olarak giriş yaptıysanız bilgisayar bilimi sınavını sayfanıza kaydedebilirsiniz.bilgisayar bilimi sınav sorularının cevap anahtarlarını nasıl görebilirim?

Sınavın cevap anahtarını görebilmek için yukarıda verilen linke tıklamanız yeterli. Her sorunun cevabı sorunun altında gösterilecektir. Veya Sınavı .docx olarak indirdiğinizde office word programıyla açtığınızda en son sayfada soruların cevap anahtarına ulaşabilirsiniz.Kendi Sınavını Oluştur

Değerli öğretmenlerimiz, isterseniz sistemimizde kayıtlı binlerce sorudan 9.Sınıf Bilgisayar Bilimi dersi için sınav-yazılı hazırlama robotu ile ücretsiz olarak beş dakika içerisinde istediğiniz soru sayısında, soru tipinde ve zorluk derecesinde sınav oluşturabilirsiniz. Yazılı robotu için Sınav Robotu tıklayın.

Sınav hakkında telif veya dönüt vermek için lütfen bizimle iletişime geçin.

Paylaşın

Sınavı İndir

.docx vey .pdf9.Sınıf Bilgisayar Bilimi Dersi Benzer Sınavları

-

2023-2024 9.Sınıf Bilgisayar Bilimi Dersi 1.Dönem 2.Yazılı Soruları (2023-12-18)

9.Sınıf Bilgisayar Bilimi 1.Dönem 1.Yazılı - Klasik

9.Sınıf Bilgisayar Bilimi 1.Dönem 2.Yazılı - Açık Uçlu Sorular

9.Sınıf Bilgisayar Bilimi 1.Dönem Sonu Yazılı Soruları (Klasik)

9.Sınıf Bilgisayar Bilimi I.Ünite(5-8 Bölüm) Test 1