Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı

-

Aşağıdakilerden hangisi doğru bir değişken ismidir?

A) 1adı B) adı 1 C) sinif D) Okul No E) 1.Öğrenci Kilo

-

Aşağıda verilenlerden hangisi bilgisayar ortamındaki zararlı yazılımların yapabileceği eylemlerden biri değildir?

A) İşletim sisteminin çalışmasını sekteye uğratır.

B) Güvenlik açıları oluşturur.

C) Sistem kaynaklarının kullanımını azaltır.

D) Sistemdeki dosyaların silinmesine sebep olur.

E) Bilgisayarın performansını artırır.

-

Aşağıdakilerden hangisi için tam sayı veri türü kullanılması daha iyi olur?

A) TC Kimlik no B) Posta kodu

C) Tarih D) IBAN

E) Yaş

-

Veri türü belirlenirken aşağıdakilerden hangisi göz önüne alınmamalıdır?

A) Her bir veri türü için kendi tanımlı veri seti kullanılmalıdır.

B) Matematiksel işlemlerde kullanılacak veriler sayısal olarak tanımlanmalıdır.

C) Veri türleri karışık kullanılmalıdır.

D) Programcı veri türünü ve adını belirlemelidir.

E) Programcı kendi veri türünü oluştururken dikkat etmelidir.

-

Aşağıdakilerden hangisi problem çözme teknikleri arasında değildir?

A) Problemi tekrar tekrar ifade edin

B) Her zaman bir planınız olsun ve plana sadık kalın.

C) Problemi bütünleştirin.

D) Önceki bildiklerinizden yola çıkın

E) Problemi basitleştirin.

-

I. Söz dizimsel hatalar

II. Çalışma zamanı hataları

III. Anlam bilimsel hataları

Yukarıda verilenlerden hangisi veya hangileri programlama hata çeşitleri arasındadır?A) I ve II B) II ve III C) I ve III

D) Yalnız III E) I, II ve III

-

Aşağıda verilen fonksiyon ve işlevi eşleştirmelerinden hangisi doğru değildir?

A) Matematiksel fonksiyonlar: Matematiksel işlemler için kullanılır.

B) Dizi fonksiyonları: Dizi ve karakterlerle ilgili işlemler için kullanılırlar.

C) Dönüştürme fonksiyonları: Veriyi bir türden diğerine dönüştürmek için kullanılırlar.

D) İstatistiksel fonksiyonlar: matematiksel değerlerde istatistiksel sonuç almak için kullanılırlar.

E) Yardımcı fonksiyonlar: Program içerisindeki diğer fonksiyonlara ulaşmak için kullanılırlar.

-

Değişken isimlendirilirken hangisini yapmak yanlış olur?

A) Değişkene içerdiği değer ile tutarlı isimler verilmeli.

B) Değişkene isim verilirken boşluk kullanılmamalı

C) Matematiksel semboller kullanmaya dikkat edilmeli.

D) Değişken isimleri karakter ile başlamalı

E) Değişken isimleri fazla uzun olmamalı

-

Aşağıdakilerden hangisi karakter dizisi değildir?

A) Bireyin ismi B) Kişinin yaşadığı il C) Cinsiyet

D) Yaş E) TC numarası

-

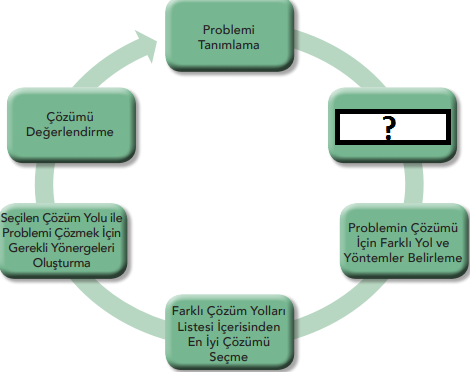

Şekilde problem çözme basamakları sırasıyla gösterilmiştir.

Buna göre soru işareti ile gösterilen yere hangisi gelmelidir?A) Problemi anlama

B) Probleme çözümler sunma

C) Çözümleri deneme

D) Problemi başka problemlerle kıyaslama

E) Problemin çözümünü doğrulama.

-

Bilginin yetkili kişilerce ihtiyaç duyulduğunda ulaşılabilir anlamına gelen bilişim teknolojileri kavramı hangisidir?

A) Bilgi güvenliği B) Gizlilik C) Bütünlük

D) Erişebilirlik D) Doğruluk

-

Aşağıdakilerden hangisi bilişim teknolojilerinin doğru bir şekilde kullanılabilmesi için uyulması gereken kurallardan biri değildir?

A) BT'yi başkalarına zarar vermek için kullanmamalıyız

B) Başkasına ait olan verileri incelememeliyiz.

C) Hırsızlık yapmak için kullanmamalıyız.

D) Başkalarının bilişim teknolojilerini izinsiz kullanmamalıyız.

E) İnternetten indirebildiğimiz her şeyi indirmeliyiz.

-

Mert bir blog sitesinde bulduğu bir yazıyı kendi sitesine eklemek istemektedir. Mert yazıyı kopyaladıktan sonra yazının en altına yazıyı nereden aldığını, bu yazının orjinalinin kim tarafından yazıldığını yazmıştır.

Buna göre Mert Creative Commons ilkelerinden hangisini uygulamıştır?A) Atıf B) Aynı lisansla paylaşım

C) Türetilemez D) Ticari olmayan

E) Kopyalanamaz

-

İnternet üzerindeki bilgilerin sadece bir kısmının paylaşıma açılması, herkesin kendi özel bilgilerini saklaması anlamına gelen kavram aşağıdakilerden hangisidir?

A) Erişim B) Gizlilik C) Kullanılabilirlik

D) Fikri mülkiyet E) Doğruluk

-

Aşağıdakilerden hangisi bilişim teknolojilerinin kullanımında yaşanan etik sorunlardan biri değildir?

A) Erişim B) Gizlilik C) Kullanılabilirlik

D) Fikri mülkiyet E) Doğruluk

-

Bilişim teknolojileri ve internet kullanımı sırasında uyulması gereken kurallara ..................... denir.

Yukarıdaki boşluğa hangisi gelmelidir?A) Bilişim etiği B) Bilişim kuralları

C) Bilişim şartları D) Bilişim kanunu

E) Bilişim jargonu

-

Aşağıda verilenlerden hangisi kötü niyetle yazılmış zararlı programların getirdiği problemle arasında gösterilemez?

A) İşletim sisteminin çalışmasına engel olabilir.

B) Güvenlik açığı bulur veya yeni güvenlik açığı oluşturur.

C) Başka bilişim sistemlerine saldırı amacıyla kullanılabilir.

D) Sistem kaynaklarını artırır.

E) Sistemde kayıtlı bilgileri silebilir veya değiştirebilir.

-

Aşağıdaki parolalardan hangisi diğerlerine göre en güvenli ve tahmin edilmesi en zor olan paroladır?

A) bSbdyTt B) 12345678 C) 1a2b3c

D) q@ekd45). E) 102030et

-

Aşağıda verilen ifadelerden hangisi doğru değildir?

A) Kullanıcı adı ve parola bilgiye erişim yetkisi olarak kullanılır.

B) Parolası çalınan kişi parolasının ele geçirildiğini ispatlaması oldukça zordur.

C) Parola bilgi güvenliğinin en önemli ögesidir.

D) Parolası ele geçirilen kişi ekonomik kayba maruz kalabilir.

E) Parola sahibi hiçbir şekilde yasal yaptırıma maruz kalamaz.

-

İnternette bulunan her sitenin bir alan adı bir de alan adı uzantısı bulunmaktadır. Aşağıdakilerden hangisi alan adı uzantıları arasında gösterilemez?

A) .com B) .edu C) .k12 D) .org E) .gop

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı CEVAPLARI

-

Aşağıdakilerden hangisi doğru bir değişken ismidir?

A) 1adı B) adı 1 C) sinif D) Okul No E) 1.Öğrenci Kilo

-

Aşağıda verilenlerden hangisi bilgisayar ortamındaki zararlı yazılımların yapabileceği eylemlerden biri değildir?

A) İşletim sisteminin çalışmasını sekteye uğratır.

B) Güvenlik açıları oluşturur.

C) Sistem kaynaklarının kullanımını azaltır.

D) Sistemdeki dosyaların silinmesine sebep olur.

E) Bilgisayarın performansını artırır. -

Aşağıdakilerden hangisi için tam sayı veri türü kullanılması daha iyi olur?

A) TC Kimlik no B) Posta kodu

C) Tarih D) IBAN

E) Yaş -

Veri türü belirlenirken aşağıdakilerden hangisi göz önüne alınmamalıdır?

A) Her bir veri türü için kendi tanımlı veri seti kullanılmalıdır.

B) Matematiksel işlemlerde kullanılacak veriler sayısal olarak tanımlanmalıdır.

C) Veri türleri karışık kullanılmalıdır.

D) Programcı veri türünü ve adını belirlemelidir.

E) Programcı kendi veri türünü oluştururken dikkat etmelidir. -

Aşağıdakilerden hangisi problem çözme teknikleri arasında değildir?

A) Problemi tekrar tekrar ifade edin

B) Her zaman bir planınız olsun ve plana sadık kalın.

C) Problemi bütünleştirin.

D) Önceki bildiklerinizden yola çıkın

E) Problemi basitleştirin. -

I. Söz dizimsel hatalar

II. Çalışma zamanı hataları

III. Anlam bilimsel hataları

Yukarıda verilenlerden hangisi veya hangileri programlama hata çeşitleri arasındadır?A) I ve II B) II ve III C) I ve III

D) Yalnız III E) I, II ve III -

Aşağıda verilen fonksiyon ve işlevi eşleştirmelerinden hangisi doğru değildir?

A) Matematiksel fonksiyonlar: Matematiksel işlemler için kullanılır.

B) Dizi fonksiyonları: Dizi ve karakterlerle ilgili işlemler için kullanılırlar.

C) Dönüştürme fonksiyonları: Veriyi bir türden diğerine dönüştürmek için kullanılırlar.

D) İstatistiksel fonksiyonlar: matematiksel değerlerde istatistiksel sonuç almak için kullanılırlar.

E) Yardımcı fonksiyonlar: Program içerisindeki diğer fonksiyonlara ulaşmak için kullanılırlar. -

Değişken isimlendirilirken hangisini yapmak yanlış olur?

A) Değişkene içerdiği değer ile tutarlı isimler verilmeli.

B) Değişkene isim verilirken boşluk kullanılmamalı

C) Matematiksel semboller kullanmaya dikkat edilmeli.

D) Değişken isimleri karakter ile başlamalı

E) Değişken isimleri fazla uzun olmamalı -

Aşağıdakilerden hangisi karakter dizisi değildir?

A) Bireyin ismi B) Kişinin yaşadığı il C) Cinsiyet

D) Yaş E) TC numarası -

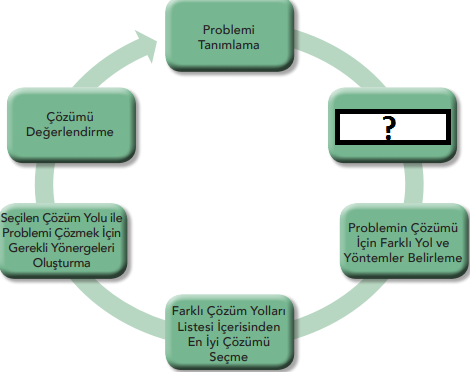

Şekilde problem çözme basamakları sırasıyla gösterilmiştir.

Buna göre soru işareti ile gösterilen yere hangisi gelmelidir?A) Problemi anlama

B) Probleme çözümler sunma

C) Çözümleri deneme

D) Problemi başka problemlerle kıyaslama

E) Problemin çözümünü doğrulama. -

Bilginin yetkili kişilerce ihtiyaç duyulduğunda ulaşılabilir anlamına gelen bilişim teknolojileri kavramı hangisidir?

A) Bilgi güvenliği B) Gizlilik C) Bütünlük

D) Erişebilirlik D) Doğruluk -

Aşağıdakilerden hangisi bilişim teknolojilerinin doğru bir şekilde kullanılabilmesi için uyulması gereken kurallardan biri değildir?

A) BT'yi başkalarına zarar vermek için kullanmamalıyız

B) Başkasına ait olan verileri incelememeliyiz.

C) Hırsızlık yapmak için kullanmamalıyız.

D) Başkalarının bilişim teknolojilerini izinsiz kullanmamalıyız.

E) İnternetten indirebildiğimiz her şeyi indirmeliyiz. -

Mert bir blog sitesinde bulduğu bir yazıyı kendi sitesine eklemek istemektedir. Mert yazıyı kopyaladıktan sonra yazının en altına yazıyı nereden aldığını, bu yazının orjinalinin kim tarafından yazıldığını yazmıştır.

Buna göre Mert Creative Commons ilkelerinden hangisini uygulamıştır?A) Atıf B) Aynı lisansla paylaşım

C) Türetilemez D) Ticari olmayan

E) Kopyalanamaz -

İnternet üzerindeki bilgilerin sadece bir kısmının paylaşıma açılması, herkesin kendi özel bilgilerini saklaması anlamına gelen kavram aşağıdakilerden hangisidir?

A) Erişim B) Gizlilik C) Kullanılabilirlik

D) Fikri mülkiyet E) Doğruluk -

Aşağıdakilerden hangisi bilişim teknolojilerinin kullanımında yaşanan etik sorunlardan biri değildir?

A) Erişim B) Gizlilik C) Kullanılabilirlik

D) Fikri mülkiyet E) Doğruluk -

Bilişim teknolojileri ve internet kullanımı sırasında uyulması gereken kurallara ..................... denir.

Yukarıdaki boşluğa hangisi gelmelidir?A) Bilişim etiği B) Bilişim kuralları

C) Bilişim şartları D) Bilişim kanunu

E) Bilişim jargonu -

Aşağıda verilenlerden hangisi kötü niyetle yazılmış zararlı programların getirdiği problemle arasında gösterilemez?

A) İşletim sisteminin çalışmasına engel olabilir.

B) Güvenlik açığı bulur veya yeni güvenlik açığı oluşturur.

C) Başka bilişim sistemlerine saldırı amacıyla kullanılabilir.

D) Sistem kaynaklarını artırır.

E) Sistemde kayıtlı bilgileri silebilir veya değiştirebilir. -

Aşağıdaki parolalardan hangisi diğerlerine göre en güvenli ve tahmin edilmesi en zor olan paroladır?

A) bSbdyTt B) 12345678 C) 1a2b3c

D) q@ekd45). E) 102030et -

Aşağıda verilen ifadelerden hangisi doğru değildir?

A) Kullanıcı adı ve parola bilgiye erişim yetkisi olarak kullanılır.

B) Parolası çalınan kişi parolasının ele geçirildiğini ispatlaması oldukça zordur.

C) Parola bilgi güvenliğinin en önemli ögesidir.

D) Parolası ele geçirilen kişi ekonomik kayba maruz kalabilir.

E) Parola sahibi hiçbir şekilde yasal yaptırıma maruz kalamaz. -

İnternette bulunan her sitenin bir alan adı bir de alan adı uzantısı bulunmaktadır. Aşağıdakilerden hangisi alan adı uzantıları arasında gösterilemez?

A) .com B) .edu C) .k12 D) .org E) .gop

Cevap Anahtarı: C) sinif Değişken isimleri belirli kurallara uymalıdır. Doğru bir değişken ismi, harf veya alt çizgi (_) ile başlamalıdır. Rakamla başlayan değişken isimleri geçerli değildir. Ayrıca, değişken isimleri boşluk içeremez. Seçenekler içinde sadece "sinif" değişken ismi bu kurallara uyan ve geçerli bir değişken ismi olarak kabul edilir.

Cevap Anahtarı: E) Bilgisayarın performansını artırır. Zararlı yazılımlar, bilgisayar ortamında birçok zararlı eylem gerçekleştirebilirler. Ancak, bilgisayarın performansını artırmak (E) bu eylemler arasında yer almaz. Zararlı yazılımlar, işletim sisteminin çalışmasını sekteye uğratabilir (A), güvenlik açıkları oluşturabilir (B), sistem kaynaklarının kullanımını azaltabilir (C) ve hatta sistemdeki dosyaların silinmesine veya değiştirilmesine sebep olabilir (D). Ancak, bilgisayarın performansını artırmak zararlı yazılımların amaçları arasında değildir.

Tam sayı veri türü, kesirli olmayan ve ondalık kısmı olmayan sayıları temsil etmek için kullanılır. Verilerin doğal sayılar, negatif sayılar veya sıfır olması durumunda tam sayı veri türü tercih edilir. Cevap Anahtarı: E) Yaş

Cevap Anahtarı: C) Veri türleri karışık kullanılmalıdır. Veri türleri, programlama dillerinde belirli tipteki verileri temsil etmek için kullanılır. Veri türleri, programcının verileri doğru şekilde işlemesi ve yönetmesi için önemlidir. Veri türleri karışık kullanıldığında, programcının verileri uygun şekilde işlemesi ve hataları önlemesi zorlaşır. Bu nedenle, veri türü belirlenirken veri türleri karışık kullanılmamalı ve her bir veri türü için kendi tanımlı veri seti kullanılmalıdır. Matematiksel işlemlerde kullanılacak veriler sayısal olarak tanımlanmalı ve programcı veri türünü ve adını doğru bir şekilde belirlemelidir. Ayrıca, programcı kendi veri türünü oluştururken dikkatli olmalı ve uygun veri türlerini seçmelidir.

Bu soruda, problem çözme teknikleri arasında hangisinin bulunmadığı sorulmaktadır. Şıklar incelendiğinde, "Problemi bütünleştirin" ifadesinin problem çözme teknikleri arasında yer almadığı görülmektedir. Diğer şıklar problem çözme sürecinde kullanılan tekniklerden birini ifade etmektedir. Problemi bütünleştirme, genellikle problem çözme stratejileri arasında yer almaz.

Cevap Anahtarı: E) I, II ve III. Verilen seçeneklerdeki hataların hepsi programlama hata çeşitlerindendir. I. Söz dizimsel hatalar (Syntax Errors): Programın yazım kurallarına uymamasından kaynaklanan hatalardır ve genellikle programlama dilinin söz dizimi ile ilgili problemleri içerir. II. Çalışma zamanı hataları (Runtime Errors): Program çalışırken ortaya çıkan hatalardır ve genellikle programın mantıksal bir hatası sonucunda oluşur. Bu hatalar, programın çalışma zamanında beklenmedik bir durumla karşılaşmasıyla meydana gelir ve programın çalışmasını durdurabilir. III. Anlam bilimsel hatalar (Semantic Errors): Programın söz dizimi ve çalışma zamanında doğru olsa da, beklenen sonucu vermeyen hatalardır. Bu tür hatalar, programın anlamını etkileyen mantıksal hatalardır ve genellikle programcının kodu yanlış anlaması veya beklenen işlevi yanlış uygulaması sonucunda oluşur.

Verilen seçenekler arasında "Dönüştürme fonksiyonları: Veriyi bir türden diğerine dönüştürmek için kullanılırlar." ifadesi yanlıştır. Dönüştürme fonksiyonları, veri türlerini dönüştürmek için kullanılırken, işlevsel programlama dilinde "yardımcı fonksiyonlar" genellikle başka fonksiyonlara ulaşmak veya kod tekrarını önlemek için kullanılır.

Bu soruda "Değişken isimlendirilirken hangisini yapmak yanlış olur?" sorulmuştur. Doğru cevap C şıkkıdır. Çünkü matematiksel sembollerin değişken isimlerinde kullanılması uygun değildir. Değişken isimleri anlaşılır ve tutarlı olmalıdır. Ayrıca, isimlendirme için boşluk kullanılmamalı, karakter ile başlamalı ve fazla uzun olmamalıdır.

Cevap anahtarı olarak "D) Yaş" doğru olacaktır. Yaş, sayısal bir değerdir ve karakter dizisi değildir. Diğer seçenekler karakter dizilerini temsil ederken, yaş sayısal bir değer olarak kabul edilir.

Soru işareti ile gösterilen yere "A) Problemi anlama" adımı gelmelidir. Çünkü problem çözme sürecinin ilk adımı, sorunu tam olarak anlamaktır. Ardından çözümler sunma, çözümleri deneme, problemleri başka problemlerle kıyaslama ve problemin çözümünü doğrulama adımları sırasıyla gerçekleştirilir.

Bu soruda, "Bilginin yetkili kişilerce ihtiyaç duyulduğunda ulaşılabilir anlamına gelen bilişim teknolojileri kavramı hangisidir?" sorulmaktadır. Doğru cevap D şıkkı olan "Erişebilirlik"tir. Erişebilirlik, bilginin yetkili kullanıcılar tarafından ihtiyaç duyulduğunda kolaylıkla ulaşılabilir ve kullanılabilir olması durumudur. Diğer şıklar ise farklı bilişim güvenlik kavramlarını ifade etmektedir. Örneğin, bilgi güvenliği bilginin korunması ve güvenliğini ifade ederken, gizlilik bilginin yetkisiz kişilerce görülememesini ifade eder. Bütünlük, bilginin değiştirilmeden ve bozulmadan korunması anlamına gelir. Doğruluk ise bilginin doğru ve güvenilir olması durumunu ifade eder.

Bu sorunun cevap anahtarı "E) İnternetten indirebildiğimiz her şeyi indirmeliyiz." şıkkıdır. Bilişim teknolojilerinin doğru bir şekilde kullanılabilmesi için uyulması gereken kurallar arasında, başkalarına zarar vermek, başkasına ait verilere izinsiz erişmek, hırsızlık yapmak ve başkalarının bilişim teknolojilerini izinsiz kullanmak gibi davranışlar yer almamaktadır. Bu tür eylemler etik olmayan davranışlar olarak kabul edilir ve ciddi sonuçlara yol açabilir. Doğru olan, bilişim teknolojilerini etik kurallara uygun, başkalarına zarar vermeden ve izin alarak kullanmaktır.

Bu sorunun cevap anahtarı "A) Atıf" şıkkıdır. Mert, Creative Commons ilkelerine uygun olarak yazıyı kopyaladığı ve kendi sitesine eklediği zaman, yazının kaynağını belirterek "atıf" yapmıştır. Atıf, yani kaynak belirtme, Creative Commons lisanslarından biri olan "CC BY" lisansının bir ilkesidir. Bu ilkeye göre, içeriği kullanan kişi, orijinal eserin kaynağını belirtmek zorundadır ve eseri nasıl bulduğunu ve kimin tarafından yazıldığını ifade etmelidir. Bu sayede, içeriğin sahibi ve kaynağı açıkça belirtilmiş olur ve telif hakkı ihlali önlenmiş olur.

Sorunun cevap anahtarı "B) Gizlilik" kavramını ifade etmektedir. Bu soruda, internet üzerindeki bilgilerin sadece bir kısmının paylaşıma açılması ve herkesin kendi özel bilgilerini saklaması gerektiği vurgulanmaktadır. Gizlilik, kişisel ve hassas bilgilerin korunması ve yetkisiz erişimden korunması anlamına gelir. Bu kavram, bireylerin dijital dünyada güvende hissetmelerini sağlar. Soru, internet üzerindeki bilgilerin sınırlı paylaşımını ve özel bilgilerin saklanmasını anlatarak gizlilik kavramını ele almaktadır. Gizlilik, bireylerin kişisel ve hassas verilerini koruma ihtiyacını ifade eder. Bu kavram, kullanıcıların dijital ortamda güvenliğini ve kontrolünü sağlamak amacıyla önemlidir.

Sorunun cevap anahtarı "C) Kullanılabilirlik"dir. Kullanılabilirlik, bilişim teknolojilerinin kullanımında yaşanan etik sorunlardan biri olarak öne çıkmaz. Diğer seçenekler (Erişim, Gizlilik, Fikri mülkiyet ve Doğruluk) ise etik konularla ilişkilendirilebilir. Soru, bilişim teknolojilerinin kullanımında yaşanan etik sorunları ele alıyor. Verilen seçenekler arasında "Kullanılabilirlik," diğerlerine göre daha az doğrudan bir etik sorunu ifade eder. Erişim, gizlilik, fikri mülkiyet ve doğruluk gibi diğer seçenekler, bilişim teknolojilerinin etik boyutlarına odaklanmaktadır.

Sorunun cevap anahtarı "A) Bilişim etiği"dir. Bilişim teknolojileri ve internet kullanımı sırasında uyulması gereken kurallar bilişim etiği olarak adlandırılır. Bilişim etiği, insanların bilgi teknolojilerini ve interneti sorumlu, etik ve adaletli bir şekilde kullanmalarını teşvik eder. Bu kavram, çevrimiçi davranışların etik normlara uygun olmasını, kişisel verilerin gizliliğine saygı gösterilmesini ve dijital dünyada karşılaşılan etik zorluklarla başa çıkmayı içerir. Bilişim teknolojileri ve internet kullanımı sırasında uyulması gereken kurallar, bilişim etiği olarak adlandırılır. Bilişim etiği, dijital dünyada doğru ve etik davranışlar sergileme, diğer kullanıcıların haklarına saygı gösterme, kişisel verilerin gizliliğine önem verme gibi temel prensipleri içerir. Bilişim etiği, bireylerin ve toplumun dijital dünyada daha sorumlu ve bilinçli olmasını sağlar.

Sorunun cevap anahtarı "D) Sistem kaynaklarını artırır." olarak belirlenmiştir. Sistem kaynaklarını artırmak, kötü niyetle yazılmış zararlı programların getirdiği problemler arasında yer almaz. Zararlı programlar genellikle sistemi etkilemek, güvenlik açıkları bulmak veya saldırı amaçlı kullanılmak gibi sorunlara yol açar, ancak sistem kaynaklarını artırma amacını içermezler. Kötü niyetle yazılmış zararlı programlar, bilgisayar sistemlerine zarar verme veya kişisel verilere erişme gibi kötü amaçlarla tasarlanır. Bu tür zararlı programlar, işletim sisteminin çalışmasını engelleyebilir, yeni güvenlik açıkları oluşturabilir, başka bilişim sistemlerine saldırı amacıyla kullanılabilir veya sistemdeki kayıtlı bilgileri silebilir veya değiştirebilir. Ancak, sistem kaynaklarını artırma amacını taşıyan zararlı programlar genellikle gözlemlenmez.

Cevap anahtarı olarak "D) q@ekd45)" seçeneği en güvenli ve tahmin edilmesi en zor olan paroladır. Bu parola, karmaşık karakterlerin ve sembollerin kullanımıyla güçlendirilmiş bir yapıya sahiptir. Parola güvenliği, karmaşıklık, uzunluk ve rastgele karakterlerin kullanımıyla artar. "D) q@ekd45)" parolası, küçük harfler, büyük harfler, rakamlar ve sembollerin karışımını içerdiği için diğer seçeneklere göre daha güçlüdür. Diğer seçenekler, daha basit veya sık kullanılan kombinasyonlar içerdiği için daha kolay tahmin edilebilirler.

Sorunun cevap anahtarı "E) Parola sahibi hiçbir şekilde yasal yaptırıma maruz kalamaz." olarak belirlenmiştir. Parola sahibi, parolasının güvenliğini sağlama sorumluluğuna sahip olsa da, kötü niyetli faaliyetlerde bulunarak veya parolasını başkalarıyla paylaşarak yasal yaptırımlara maruz kalabilir. Doğru ifadeler: A) Kullanıcı adı ve parola bilgiye erişim yetkisi olarak kullanılır. Parola, bir kullanıcının kimlik doğrulama sürecinde kullanılan gizli bir bilgidir ve yetkisiz erişimi engeller. B) Parolası çalınan kişi parolasının ele geçirildiğini ispatlaması oldukça zordur. Parola çalınması durumunda, saldırganlar genellikle iz bırakmadan saldırı gerçekleştirebilir, bu nedenle parolasının çalındığını ispatlamak zor olabilir. C) Parola bilgi güvenliğinin en önemli ögesidir. Parola, bir hesaba erişimi korumak için kullanılan temel güvenlik unsurlarından biridir. D) Parolası ele geçirilen kişi ekonomik kayba maruz kalabilir. Parolası çalınan bir kullanıcının hesabı ele geçirilebilir ve bu da kişisel ve finansal kayıplara neden olabilir. Yanlış ifade: E) Parola sahibi hiçbir şekilde yasal yaptırıma maruz kalamaz. Bu ifade yanlıştır. Parola sahibi, parolasını uygun şekilde korumama veya kötü niyetli faaliyetlerde bulunarak yasal yaptırımlara maruz kalabilir.

Sorunun cevap anahtarı "E) .gop" seçeneğidir. Diğer seçenekler (.com, .edu, .k12, .org) genel olarak alan adı uzantıları arasında kullanılan tanıdık uzantılardır, ancak ".gop" uzantısı, tipik olarak Amerika Birleşik Devletleri'nde siyasi parti olan Cumhuriyetçi Parti'yi temsil etmek amacıyla kullanılan bir alan adı uzantısıdır ve daha sınırlı bir kapsama sahiptir. Soru, farklı alan adı uzantıları arasındaki farkı ele almaktadır. Diğer uzantılar genel anlamda yaygın kullanılan alan adı uzantılarıdır; ancak ".gop" uzantısı, belirli bir siyasi partiye ait olduğu için diğerlerine kıyasla daha özeldir.

Yorum Bırak

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı Detayları

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı 25 kere indirildi. Bu sınav Zor derecede zorluktadır. Sınav zorluk derecesi sınavı oluşturan soruların istatistikleri alınarak oluşturulmuştur. Toplamda 20 sorudan oluşmaktadır. Sınav soruları aşağıda verilen kazanımları ölçecek şekilde hazırlanmıştır. 27 Ekim 2021 tarihinde eklenmiştir. Bu sınavı şimdiye kadar 0 kullanıcı beğenmiş. Bu sınavı çözerek başarınızı artırmak için Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı Testini Çöz tıklayın. Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı yazılı sınavına henüz hiç yorum yapılmamış. İlk yorum yapan siz olun.Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı sınavında hangi soru türleri kullanılmıştır?

Bu sınavda verilen soru türleri kullanılmıştır.- Test

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı Hangi Kazanımları Kapsıyor?

Bu sınav ve tema ve kazanımlarını kapsamaktadır.- ETİK, GÜVENLİK VE TOPLUM

- Bilgi Güvenliği

- Etik Değerler

Ayrıca

Değişken ismi belirleme kurallarını anlama yeteneği.

Bu soruyla, öğrencilerin zararlı yazılımların bilgisayar üzerinde yapabileceği eylemleri ve bu eylemlerin sonuçlarını anlamaları hedeflenmektedir.

Çözüm Açıklaması: Yaş, insanların yaşını temsil eden doğal sayılar olarak ifade edilir. Yaşlar ondalık kısmı olmayan ve kesirli olmayan sayılar olduğu için tam sayı veri türü kullanmak daha uygundur. Örneğin, bir kişinin yaşı 25 veya 40 gibi tam sayılarla ifade edilir.

Problem çözme sürecini anlama ve farklı problem çözme tekniklerini ayırt edebilme yeteneği.

Bu soru, programlama hatalarını ve farklı hata çeşitlerini tanımak ve ayırt etmek yeteneğini ölçmektedir.

Programlama kavramlarını anlama ve farklı fonksiyon türlerini ayırt edebilme yeteneği.

Kavramları ayırt edebilme ve veri tiplerini anlayabilme yeteneği.

Bu soru ve cevap anahtarı, öğrencilere internet güvenliği ve kişisel bilgi korumanın neden önemli olduğunu anlatarak, dijital ortamda gizliliğin ve kişisel verilerin korunmasının vurgulanması kazanımını sağlar.

Bu soru ve cevap anahtarı, öğrencilere bilişim teknolojilerinin kullanımında yaşanan etik sorunları anlatarak, teknoloji kullanımının etik yönlerini anlamalarına yardımcı olur. Aynı zamanda, farklı etik konuların teknoloji alanında nasıl ortaya çıkabileceğine dair düşünme becerisini geliştirir.

Kullanıcılar, bilişim etiğine uygun bir şekilde bilgi teknolojilerini ve interneti kullanarak dijital dünyada etik davranışlar sergileme ve diğer kullanıcıların haklarına saygı gösterme becerisini kazanır.

Kullanıcılar, kötü niyetle yazılmış zararlı programların yaygın olarak gözlenen zararları ve bu programların genellikle sistemi etkilemeye yönelik hedefleri hakkında farkındalık kazanır.

Bu soru ve cevap anahtarı, öğrencilere güvenli parola oluşturmanın önemini vurgular ve karmaşık karakterlerin, rakamların ve sembollerin kullanımının parola güvenliğini nasıl artırabileceğini öğretir. Aynı zamanda, dijital güvenlik bilincini geliştirerek online hesaplarını koruma yeteneklerini artırır.

Kullanıcılar, parola güvenliğinin önemini anlar ve parola korumasının kişisel ve finansal güvenliklerini nasıl etkileyebileceğini fark ederler.

Bu soru ve cevap anahtarı, öğrencilere farklı alan adı uzantılarının çeşitli amaçlarla kullanıldığını anlatarak, internet adresleme sisteminin işleyişini ve farklı uzantıların anlamlarını kavramalarına yardımcı olur.

etiketlerini kapsamaktadır.Hangi kategoriye ait?

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı sınavı 9.Sınıf kategorisinin Bilgisayar Bilimi alt kategorisinin, 1 dönemine ait.Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı Testi İstatistikleri

Bu sınav 22 kere çözüldü. Sınava kayıtlı tüm sorulara toplamda 155 kere doğru, 54 kere yanlış cevap verilmiş.Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı Sınavını hangi formatta indirebilirim?

Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı sınavını .pdf veya .docx olarak ücretsiz indirebilirsiniz. Bunun yanında sistem üzerinden doğrudan yazdırabilirsiniz. Veya öğretmen olarak giriş yaptıysanız Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı sınavını sayfanıza kaydedebilirsiniz.Bilgisayar Bilimi Kur-1 A. Dönem 1. Yazılı sınav sorularının cevap anahtarlarını nasıl görebilirim?

Sınavın cevap anahtarını görebilmek için yukarıda verilen linke tıklamanız yeterli. Her sorunun cevabı sorunun altında gösterilecektir. Veya Sınavı .docx olarak indirdiğinizde office word programıyla açtığınızda en son sayfada soruların cevap anahtarına ulaşabilirsiniz.Kendi Sınavını Oluştur

Değerli öğretmenlerimiz, isterseniz sistemimizde kayıtlı binlerce sorudan 9.Sınıf Bilgisayar Bilimi dersi için sınav-yazılı hazırlama robotu ile ücretsiz olarak beş dakika içerisinde istediğiniz soru sayısında, soru tipinde ve zorluk derecesinde sınav oluşturabilirsiniz. Yazılı robotu için Sınav Robotu tıklayın.

Sınav hakkında telif veya dönüt vermek için lütfen bizimle iletişime geçin.